Um Rückfragen vorzubeugen, bitten wir um folgende Angaben:

- Thunderbird-Version: 52.5.0

- Betriebssystem + Version: Windows 10 Home 1709

- Kontenart (POP / IMAP): IMAP

- Postfach-Anbieter (z.B. GMX): GMX + web.de

- Eingesetzte Antiviren-Software: G-Data

- Firewall (Betriebssystem-intern/Externe Software): G-Data

- Router-Modellbezeichnung (bei Sende-Problemen):

Hallo,

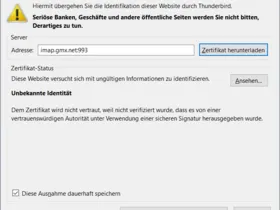

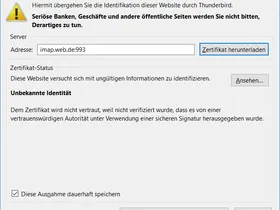

während einer TB-Neuinstallation auf neuinstalliertem Windows bekomme ich folgende zwei Warnmeldungen zu GMX- und web.de-Zertifikaten, die mir von früheren TB-Installationen her unbekannt sind (jedenfalls kann ich mich nicht daran erinnern):

Sind das Warnmeldungen von Thunderbird oder von meinem Antivirenprogramm G-Data? Wie ist das Ganze zu verstehen? GMX und web.de sind doch altbekannte Mailanbieter – warum wird deren Zertifikaten misstraut? Und was soll ich an dieser Stelle tun? Herunterladen oder bestätigen? Finde ich insgesamt verwirrend ...

Who can help?

Viele Grüße

pixxma